|

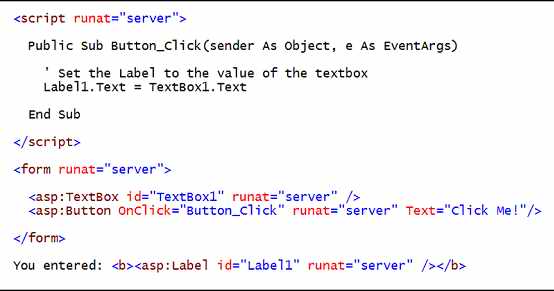

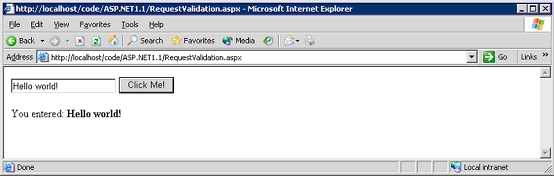

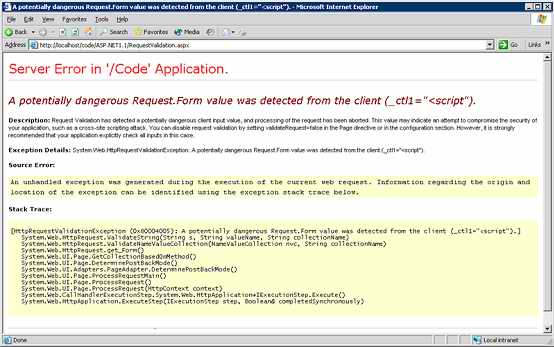

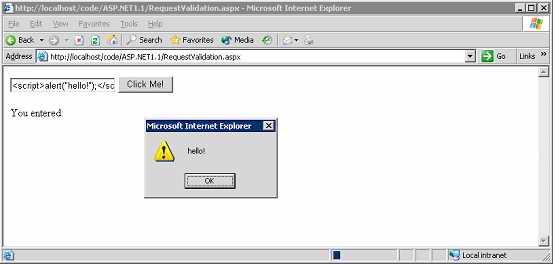

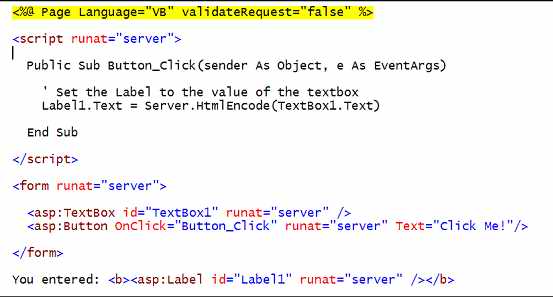

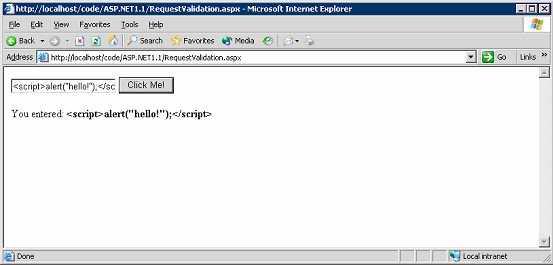

�Wվ�İ�ȫ���ܶ��r��������һ����λ�W�j�İ�ȫ�����ڌ��Wվ������I�����������I�����������ԣ��Wվ��ȫ������Ҫ���F�ںܶ�Wվ�����b�˷������Ȱ�ȫ�O�䣬���ǣ�һЩ���ε��M���������H���˂��X����磬ͨ�^�Wվ���ύ������a���@���DZ��^�y�Է�����һ�N�M����һ�����^���εľ��w�e��������Ҫ�Ñ��ύEMAil��ַ�Ĕ���헣�����Ñ��ύ������Ϣ��<SCRIPT>alert(��hello from script��)</SCRIPT>���Y���������أ����e���Ñ��M�뺬���@����Ϣ�����ĕr�͕�Ҋ��һ��������Ϣ���@�������ύ�Đ�����aֱ���\�еĽY��������@�ӵĴ��a���Ąӣ����ӏ��sһ�c���Ɖ�Ч����Ȼ�����@�ˡ�����T���OӋ����ĕr������]���^�ÿ��]���Ñ��ύ��Ϣ�M���m���ęz�y�������͕�������IJ���ȫ�����²����A�ϵĺ������ASP��ASP.NET1.0���������κ��_�l�����У��҂����ò��ڳ����в���һЩ���Ɂ������Ñ��ύ�Đ�����a���������OӋ��ԭ�t���ǡ��ٶ�ÿһ���Ñ��ύ����Ϣ���ǐ���ġ������ԣ�����T���ò��ó����־��������ύ��Ϣ�ęz�y�������������°l����ASP.NET1.1�У��@�ӵęz�y�ͺ��������Dz����ˡ��F�ڣ��҂�����һ�����w�����ӣ�  ���ϵĴ��a�ܺ��Σ����nj��Ñ�ݔ�����Ϣ�M�ЬF�����\���Ժ����@�ӵģ�  �����҂�ݔ��һ�����εġ�Hello world�������Կ����������������M�����@ʾ����ô������҂�ݔ�롰<script>alert("hello!")</script>���������أ��F�ھ́������\�нY����  �����@����һ���e�`��Ϣ����potentially dangerous Request.Form value was detected������˼���Ñ��ύ����Ϣ�Н��ڵ�Σ�U�����ԣ������ύ���@����Asp.NET����������֮һ�����Ñ��ύ��Ϣ�ĝ���Σ�U�ų�����С����Ȼ��Ҫʹ���@�����������Ǻܺ��εģ�ֱ��������п����@���O���� <%@ Page validateRequest="true" %> ���ߣ�Ҳ�����ھWվ�����ļ�Web.config���O���� <configuration> <system.web> <pages validateRequest="true" /> </system.web> </configuration> ��Ȼ��Ҫȡ���@������Ҳ�ǿ��Եģ�ֱ���������O���Ќ�False�Ğ�True�Ϳ����ˡ��҂����ҽ��h�������������_���O�Þ�True����ÿһ���Ñ���ݔ���M�Йz�y���F�ڣ��҂���������Ñ��F���P�]��������������\�Е������ӵĽY����  ���Կ�������������\���Ժ��F���Ñ�ݔ��ֱ���\�еĽY��������һ����ʾ��Ϣ�� ��ô������Ñ���ϣ��ʹ��Asp.NET1.1������������������ϣ�����Ա��^�õČ��F����İ�ȫ�ԣ���ԓ�������أ�����ֱ��ʹ��Server.HtmlEncode(string)���F�����������Ñ���ݔ����Ϣ�D�Q��HTML��ʽ��Ҳ����ԭ�ⲻ�ӣ��F��������ݔ���һ�ӣ��ĬF���Ñ�ݔ�����Ϣ������������a�M���\�С��F�ڣ��҂�����һ���e����  ���ϴ��a��ǰ���ᵽ�Ĵ��aΨһ�ą^�e���nj��Ñ�ݔ���M����HTML���a���\�нY�����£�  �҂����Կ������Ñ��Н���Σ�U��ݔ�룬�ѽ���ȫ�������ˡ����Ϸ�ʽ�Ͳ���ASP.NET1.1����������ȣ���ʲô��һ���أ����Ϸ�ʽ��Ȼ�����Ñ�ݔ�룬ֻ�nj�Σ�U���a�M�����ģ���ʹ��ASP.NET1.1����������Σ�U���a����ȫ��֮�T��ģ������������M��̎���� �����҂�ԇ���ASP.NET1.1�����¹��ܣ��������c�e�ļ��g�M���ˌ��ȡ������У��҂����hֱ��ʹ��ASP.NET1.1�ṩ���������팍�FΣ�U�ų��������Dz���HTML���a�ķ�ʽ�� |

��ܰ��ʾ��ϲ�g��վ��Ԓ��Ո�ղ�һ�±�վ��