|

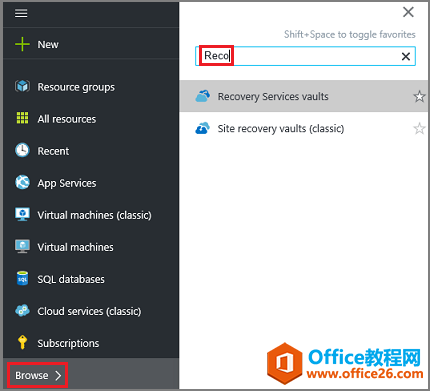

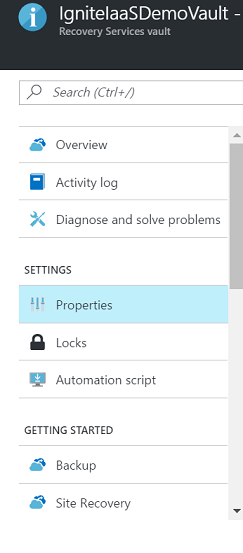

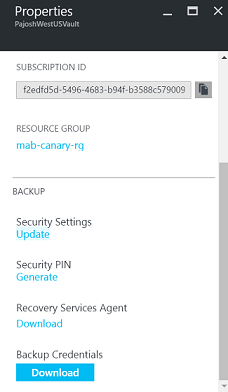

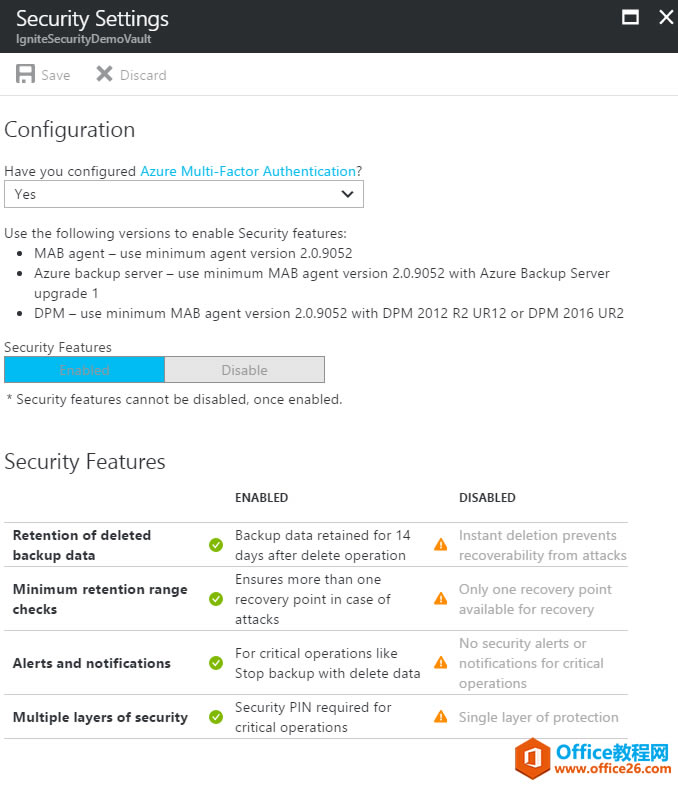

Windows����ϵ�y(t��ng)���郞(y��u)��IJ���ϵ�y(t��ng)�����_�l(f��)����ϵ�y(t��ng)��ܛ��˾���ƽӿں��O(sh��)Ӌ�����_��(bi��o)��(zh��n)����ˣ��д����̘I(y��)��˾��ԓ����ϵ�y(t��ng)���_�l(f��)�̘I(y��)ܛ���� ����ȫ���}�����琺��ܛ��������ܛ�������֣����P(gu��n)ע����u������ �@Щ��ȫ���}���ܕ����r�߰����ͽ��X�͔�(sh��)��(j��)���f���� ���˷�ֹ�������Azure ��ݬF(xi��n)�ṩ�ɱ��o��ς�ݵİ�ȫ���ܡ� ���Ľ�B���ͨ�^ Azure �֏�(f��)����(w��)������ Azure ��ݷ���(w��)���톢�ú�ʹ���@Щ���ܡ� �@Щ���ܰ����� ?���o�� ��(zh��)���P(gu��n)�I��������������ܴa���r���������~���������C�ӡ� ʹ�ô���C���_��ֻ�о�����Ч Azure �{��(j��)���Ñ��ſɈ�(zh��)�д������ ?���� ��(zh��)���P(gu��n)�I����������h����ݔ�(sh��)��(j��)���r������ӆ醹���T�l(f��)������]��֪ͨ�� ������]���ɴ_���Ñ������յ����P(gu��n)�������֪ͨ�� ?�֏�(f��)�� �h���Ă�ݔ�(sh��)��(j��)�Ԅh��֮���������Ᵽ�� 14 �졣 �@�ɴ_���܉��ڽo���ĕr�g��(n��i)�֏�(f��)��(sh��)��(j��)����˼�ʹ�ܵ�������Ҳ�����Gʧ��(sh��)��(j��)�� ���⣬߀�����˸������С�֏�(f��)�c���Է�ֹ��(sh��)��(j��)�p�ġ� ��ע ���ʹ�û��A(ch��)�Y(ji��)��(g��u)������(w��) (IaaS) VM ��ݣ��t����(y��ng)���ð�ȫ���ܡ� �@Щ���܌��� IaaS VM ����в����ã���ˆ����@Щ���ܛ]���κ�Ӱ푡� ֻ��ʹ������헲ő�(y��ng)���ð�ȫ���ܣ� ?Azure ��ݴ����� ��С�����汾 2.0.9052�� �����@Щ���ܺ�(y��ng)�������˴����汾���Ԉ�(zh��)���P(gu��n)�I������ ?Azure ��ݷ���(w��)���� Azure ��ݷ���(w��)�� Update 1 ����� Azure ��ݴ����汾�� 2.0.9052�� ?System Center Data Protection Manager�� Data Protection Manager 2012 R2 UR12 �� Data Protection Manager 2016 UR2 ����� Azure ��ݴ����汾�� 2.0.9052�� ��ע �@Щ���܃H�����ڻ֏�(f��)����(w��)���졣 Ĭ�J(r��n)��r�£�������(chu��ng)���Ļ֏�(f��)����(w��)����������@Щ���ܡ� ���ڬF(xi��n)�еĻ֏�(f��)����(w��)���죬�Ñ�����ʹ�����²����������E�����@Щ���ܡ� �@Щ�����چ��ú���(y��ng)�õ�����ע�Ե�����Ļ֏�(f��)����(w��)����Ӌ��C��Azure ��ݷ���(w��)�������Լ� Data Protection Manager ����(w��)���� ���ô��O(sh��)����һ���Բ����������@Щ���ܺ��ܽ��������� ���ð�ȫ���� �����(chu��ng)���֏�(f��)����(w��)���죬�t��ʹ�����а�ȫ���ܡ� ���ʹ�ìF(xi��n)�еı��죬�t��ͨ�^���²��E���ð�ȫ���ܣ� 1.ʹ�� Azure �{��(j��)��䛵� Azure �T���� 2.�x�g�[�������I�롰�֏�(f��)����(w��)����  Azure �T�����g�[���x헵���Ļ�؈D �˕r���@ʾ�֏�(f��)����(w��)�����б��� �Ĵ��б��У��x��һ�����졣 �˕r�����_�x���ı���x���塣 3.�ı������@ʾ���Ŀ�б��У��Γ����O(sh��)�á��µġ����ԡ���  �֏�(f��)����(w��)�����x헵���Ļ�؈D 4.�Γ�����ȫ�O(sh��)�á��µġ����¡���  �֏�(f��)����(w��)������Ե���Ļ�؈D ����朽ӌ����_����ȫ�O(sh��)�á�߅���x헿��������ṩ����ժҪ�������S���������� 5.�������б����Ƿ������� Azure ����������C?�����x��һ��ֵ���_�J(r��n)�Ƿ��ц��� Azure ����������C�� ����ц��ã��t�ڵ�䛵� Azure �T���r��ϵ�y(t��ng)��Ҫ�����һ�O(sh��)�䣨�����Ƅ��Ԓ���M��������C�� �ڂ���Ј�(zh��)���P(gu��n)�I�����r�����ݔ�� Azure �T�����ṩ�İ�ȫ PIN�� ���ö���������C�ஔ(d��ng)��������һ����ȫ�ӡ� ֻ�Ы@���ڙ�(qu��n)��������Ч Azure �{��(j��)��ͨ�^�ڶ��_�O(sh��)���M��������C���Ñ��܉��L�� Azure �T���� 6.Ҫ���氲ȫ�O(sh��)�ã�Ո�x���á������Γ������桱�� ֻ�Џ���һ���ġ��Ƿ������� Azure ����������C?���б����x��ֵ�ſ��x���á���  ��ȫ�O(sh��)�õ���Ļ�؈D �֏�(f��)�фh���Ă�ݔ�(sh��)��(j��) �����(zh��)��ֹͣ��ݲ��h����ݔ�(sh��)��(j��)��������ݕ����фh���Ă�ݔ�(sh��)��(j��)�����ٱ��� 14 �죬���������h����(sh��)��(j��)�� ��Ҫ�� 14 ������ރ�(n��i)߀ԭԓ��(sh��)��(j��)��Ո����(j��)����ܛ����(zh��)�����²��E�� ���� Azure �֏�(f��)����(w��)�����Ñ��� 1.����l(f��)����ݵ�Ӌ��C�Կ��ã�Ո�� Azure �֏�(f��)����(w��)��ʹ�Ì���(sh��)��(j��)�֏�(f��)��ͬһӋ��C���ܣ��������f�Ļ֏�(f��)�c�֏�(f��)�� 2.���ԓӋ��C�����ã��tʹ�û֏�(f��)������Ӌ��C���ܣ�ʹ����һ�_ Azure �֏�(f��)����(w��)Ӌ��C�@ȡ�˔�(sh��)��(j��)�� ���� Azure ��ݷ���(w��)���Ñ��� 1.����l(f��)����ݵķ���(w��)���Կ��ã��t���±��o�фh���Ĕ�(sh��)��(j��)Դ����ʹ�û֏�(f��)��(sh��)��(j��)���������f�Ļ֏�(f��)�c�֏�(f��)�� 2.���ԓ����(w��)�������ã��tʹ�Ï���һ Azure ��ݷ���(w��)���֏�(f��)��(sh��)��(j��)���ܣ�ͨ�^��һ Azure ��ݷ���(w��)�������@ȡ�˔�(sh��)��(j��)�� ���� Data Protection Manager �Ñ��� 1.����l(f��)����ݵķ���(w��)���Կ��ã��t���±��o�фh���Ĕ�(sh��)��(j��)Դ����ʹ�û֏�(f��)��(sh��)��(j��)���������f�Ļ֏�(f��)�c�֏�(f��)�� 2.���ԓ����(w��)�������ã��tͨ�^�����ⲿ DPM ��ʹ����һ�� Data Protection Manager ����(w��)���@ȡ�˔�(sh��)��(j��)�� ��ֹ���� �����әz�飬�_��ֻ��Ч�Ñ��ſɈ�(zh��)�и��N������ �@Щ�z������������~���������C�ӣ��Լ���֏�(f��)Ŀ�Ķ�����һ����С�ı����ڕr�g������ ��(zh��)���P(gu��n)�I������������C �ڞ��P(gu��n)�I���������~��������C�ӵ��^���У��ڈ�(zh��)��ֹͣ���o���h����(sh��)��(j��)�����ܴa�����r��ϵ�y(t��ng)����ʾݔ�밲ȫ PIN�� ��Ҫ���մ� PIN��Ո��(zh��)�����²����� 1.��䛵� Azure �T���� 2.�g�[�����֏�(f��)����(w��)���족 > ���O(sh��)�á� > �����ԡ��� 3.�Γ�����ȫ PIN���µġ����ɡ��� �˕r�����_һ��߅���x헿������а����� PIN ��ݔ�뵽 Azure �֏�(f��)����(w��)�����Ñ������С� �� PIN ����Ч�r�g�H�����犣��������犺��Ԅ����ɡ� �S����̵ı����� ��_��ʼ�K���ڴ������õ���Ч�֏�(f��)�c�����������z�飺 ?�����ձ����ڣ���(y��ng)�O(sh��)����������ı����ڡ� ?�����ܱ����ڣ���(y��ng)�O(sh��)���������ܵı����ڡ� ?�����±����ڣ���(y��ng)�O(sh��)�����������µı����ڡ� ?�����걣���ڣ���(y��ng)�O(sh��)������һ��ı����ڡ� �P(gu��n)�I������֪ͨ ͨ����r�£���(zh��)���P(gu��n)�I�����r������ӆ醹���T�l(f��)�Ͱ���ԓ����Ԕ��(x��)��Ϣ������]��֪ͨ�� ����ͨ�^ Azure �T�����@Щ֪ͨ���ø��������]���ռ��ˡ� ���������ᵽ�İ�ȫ�����ṩ��ᘌ��Թ����ķ����C�ơ� ����Ҫ���ǣ��ڰl(f��)����������r�£��@Щ�����ṩ�֏�(f��)��(sh��)��(j��)�������� Windows����ϵ�y(t��ng)��Ӳ��֧�����á� |

��ܰ��ʾ��ϲ�g��վ��Ԓ��Ո�ղ�һ�±�վ��