|

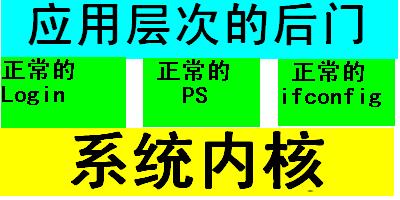

�W�j���g�Ǐ�1990������ڰlչ�������¼��g�����ѻ��W�Ϸ�ɢ���YԴ�ڞ��ЙC���w�����F�YԴ��ȫ�湲�����ЙC�f����ʹ�˂��܉�����ʹ���YԴ�����w����������@ȡ��Ϣ���YԴ����������Ӌ��C���惦�YԴ�������YԴ����Ϣ�YԴ��֪�R�YԴ�������YԴ�����͔����졢�W�j���������ȡ� ��ǰ�Ļ��Wֻ������Ϣ�������W�j�t���J���ǻ��W�lչ�ĵ����A�Ρ� ͨ�����҂��ګ@���ˌ�Ŀ�˵Ŀ��ƙ��߀�뱣���@�N���ƙ��ޣ����Ǿͳ��F��ľ�R���T��Rootkit֮ı��o�����ֶΡ����ȁ��fһ���҂���Ҋ�đ��ÌӴε�ľ�R���T�������҂���Ҋ���h�̿����ܛ����������Sub7��VNC��netbus�����ȵı����������ӣ��ڶ��ȵȣ��@Щ��Ҷ�����Ϥ�Ͳ�Ԕ����B�ˡ�����T�����ױ��l�F���F�ڵ�����ܛ�������p�ɵIJ隢����ʹ���r�鲻�����������ֶΙz�y�l�FҲ�����y�����@�νo��ҽ�B���DZ�һ��ľ�R���T�����ĸ���ľ�R���T--Rootkit�� ���y��Rootkit��һ�N����ͨľ�R���T������U��ľ�R���T������Ҫͨ�^��Qϵ�y�ļ����_��Ŀ�ģ��@�Ӿ͕������[�Σ�ʹ�z�y׃�ñ��^���y�����y��Rootkit��Ҫᘌ�Unixƽ�_������Linux��AIX��SunOs������ϵ�y����ЩRootkits����ͨ�^��QDLL�ļ������ϵ�y������Windowsƽ�_��Rootkit��������ֱ�ӫ@�Ù��ޣ��෴��������ͨ�^���N�����@�Ù������ʹ�õ�һ�N���o���Ĵ�ʩ�����҂��@ȡϵ�y�����ޣ�������root���ޣ���Unixϵ�y����ߙ��ޣ��Ժ�Rootkits�ṩ��һ�����Á��������T���[�����E���Ķ������߱�ס���ޡ� RootKits����Ό��F���T���أ���������Rootkits���T���б�Ҫ���˽�һ��Unix�Ļ����������̣����҂��L��Unix�r�������DZ���߀���h�̵�䛣���/bin/login�����\�У�ϵ�y��ͨ�^/bin/login���ռ����ˌ��Ñ��Ď�̖���ܴa��Rootkitsʹ��һ�����и������T�ܴa��/bin/login����Qϵ�y��/bin/login���@�ӹ�����ݔ��������T���ܴa�������M��ϵ�y���������T������ԭ����ϵ�y�ܴa���߰��ܴa��ա��҂����܉�ʹ�ú��T�ܴa�Ը��Ñ����ݵ�䛡��ڹ���Unixϵ�y��������ͨ�����M��һϵ�еĹ���������簲�b��̽���ռ���Ҫ��������Unix��Ҳ����Щϵ�y�ļ����Oҕ�@Щ����������ifconfig�ȣ�Rootkit��Ȼ�������־��ܣ�����ͬ����Qһ���@Щϵ�y�ļ���ͨ����Rootkit��Q��ϵ�y������login��ifconfig��du��find��ls��netstart��ps�ȡ�����ƪ�����}���@Щϵ�y�ļ��Ĺ��ܾͲ�һһ�_�У����dȤ���x�������Լ�ȥ���ң��F��Rootkit�Ĺ��ߺܶ࣬����������ǰ���һЩ̎���^��ϵ�y�ļ�������ԭ����ϵ�y�ļ��ģ���tOmkit��һЩRootkit���DZ��^������ˡ� �����@����ƺ��Y���ˣ�Ȼ�������µ�Rootkit߀�]�Lj����Ǿ��ǃȺ˼�Rootkit���ڴ��������ϵ�y�У����NUnix��Windows)���Ⱥ��Dz���ϵ�y������IJ����������������W�j�O�䡢�M�̡�ϵ�y�ȴ桢�űP�ȵ��L�������箔����_һ���ļ��r�����_�ļ���Ո�l�͵��Ⱥˣ��Ⱥ�ؓ؟�ĴűP�õ��ļ��ı���λ���\������ļ��g�[���Ⱥ˼�Rootkitʹ�����߫@�Ì�ϵ�y�ӵ���ȫ���ƙࡣ�����߿�������ăȺˣ�������Ⱥ˼�Rootkit�����M�Ј����ض����ث@�\��ijһ�������������ض������������x�еij����\�д˳���Ҳ�����f�Ñ������TҪ�\�г���A�������^�ăȺ˼��b����A�����H�s�����˳���B�� [page_break]�Ⱥ˼�Rootkit��Unix�Ĺ��� �͂��y��Rootkit��ͬ���Ⱥ˼�Rootkit�����rUnix��bin/login��δ���ģ������Ј���/bin/login��Ո�����ϵ�y�r���a���������ض��������������[���ļ�/bin/backdoorlogin���@�Ӯ�ϵ�y����Tʹ�Ùz�y���y���e��Rootkit�ķ�����������tripwire֮�ܛ���z�y�ļ��������ԣ����в�ͨ�ˣ����/bin/login���]�б���׃��ͬ�ӵĵ����������ߌ�������ϵ�y����Ҳ�M���ض����@����IJ������H���ǰ��������ߵ���Ը�����ˡ� �Ⱥ˼�Rootkit���H���M�С������ض����O�ã�߀�кܶ�֧���ļ��[�Ρ����y��Rootkit��ͨ�^��Qls����팍�F�ļ����[�أ����Ⱥ˼���Rootkit�t��ͨ�^���Ⱥ˵��ā팦ls�������_�����ӵ���U�[�Ρ�����Ⱥ˼���Rootkit߀�܌��M�̺;W�j�M���[�أ��Ñò����挍��ϵ�y��r��档 ��ˣ��S���Ⱥ˼�Rootkit��ͨ�^LKM�팍�F�����bͨ�^LKM���F�ăȺ˼�Rootkitʮ�ֺ��Ρ����磬��Linux�ϰ��bKnark�Ⱥ˼�Rootkitֻ����и�����������ݔ�����insmod knark.o�����ˣ�ģ�K�����b��͵����҂�ݔ�������ˡ�������������^�̲���Ҫ�؆���ͨ�^LKM���F��Rootkit��Unix��ʮ�����С��҂�Ҳ������ͨ�^�owindowsƽ�_��LKM�a���ķ�������windows�� [page_break]�Ⱥ˼�Rootkit���� �F���д����ăȺ˼�Rootkit���ã����x�N���^����ā������ӑՓһ�¡� Knark���и��N�˜ʵăȺ˼�Rootkit���ܣ����������ض����ļ��[�أ��M���[�غ;W�j�[�ء����⣬߀�в��ٱ��^�^�a�Ĺ��ܣ��磺 1���h�̈��У��҂�����ͨ�^�W�j���\��Knark�ęC���l��һ�l���Դ��ַ�Ǽ���ģ�����l��UDP�˿�53��ʹ֮�����Ͽ���������DNS�������҂��Ϳ��������@�����܁�����Knark���h��ϵ�y�ļ����κ��҂��������¡� 2���΄չ�������ijһ�M����ϵ�y���\�Еr�������Ǿ����cUID����Ч��UID(EUID)���P�ę��ޡ������M��߀�����c�ļ�ϵ�yUID(FSUID)���P���ļ���Ŀ��L���ࡣKnark���΄չ��������Ɍ��r�،��M��UID��EUID��FSUID��׃���M���ڲ�ֹͣ�\�ӵ���r��ͻȻ�������µę��ޡ� 3���[�ػ��sģʽ��ͬһ���RootKitһ�ӣ�������Ҳ�����ܺ��ߙC�����\����̽�����҂��������ļ��[�غ��M���[�،���̽���[��������Ȼ������̫�W�������O�ɻ��sģʽ������T���ԙz�鵽�@һ�cKnark���Ⱥ��M�����ģ�ʹ֮�[�m�W���Ļ��ģʽ���@��ʹ��̽׃�ø����[�ء� 4�����r�M���[�أ�Knark���Ԍ�һ�������\�е��M���[��������ͨ�^�l����̖31�oһ���M�̣����M�̌���ʧ���������\�С�����kill-31 process_id����ֹ�Ⱥ˅R���κ����P���M�̵���Ϣ���M�����\�Еr��ps��lsof�����ʹ�ö������@ʾ���M�̡� 5���Ⱥ�ģ�K�[�أ�Linux�е�lsmod��������г���ǰ�ڙC���ϰ��b��LKM���҂���Ȼ��������T����Knarkģ�K�����Knark������һ���Ϊ���ģ�Kmodhide��modhide��Knark���Լ��[�����������@�ӣ����҂���Knark����һ��ϵ�y�r���҂����Ȟ�Knark.o��һ��insmod��Ȼ���modhide.o��һ��insmod���@�Ӳ����l�\��lsmod����@Щģ�K���������l�F�� ͬKnarkһ�ӣ�AdoreҲ��һ��ᘌ�Linux��LKM RootKit���������˘˜ʵăȺ˼�Rootkit���ܣ����ļ��[�أ��M���[�أ��W�j�[�غ̓Ⱥ�ģ�K�[�ء��҂�ֻ����ӑՓAdore���������߀��һ���dz�����Ĺ��ܣ����õĸ������T�� Adore�ĸ������T�����҂��B�ӵ�ϵ�y�ϲ��@�ø����������⚤���˹���ʮ��ֱ���ˮ� ��Adore���˹�������İ����ڃȺ�ģ�K���ˡ��@һ��ʮ���y�ƣ�������T�������κ��ļ����M�̡��� �W�j�˿ڵ��E�� �F��Ҳ����һЩRootkit�Ԅәz�y���ߣ��������Ǻܿɿ���ͬ�r�Ⱥ˼���RootkitҲ�ڲ���İlչ�У���һЩϵ�y���f��������õ��k����ʹ�ò�֧��LKM�ăȺˣ�Linux�ăȺ˾Ϳ����O�ɲ�֧��LKM�Ć�һ�Ⱥˡ� ������һЩ�D��������������⡣  �D����ͨ���ü��e��ľ�R���T  �D�����y��RootKit  �D���Ⱥ˼���RootKit �W�j����������������Խ��Խ����Ñ��������У�������ˣ��W�j�ij�������Ҳ���R��Խ��Խ�����Ŀ��D��Ӳ���ϡ�ܛ���ϡ����ؘ���......����헼��g����Ҫ�m�r���ݣ������lչ���@���ǾW�jѸ�������M���Ĵ����� |

��ܰ��ʾ��ϲ�g��վ��Ԓ��Ո�ղ�һ�±�վ��