|

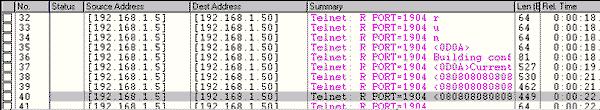

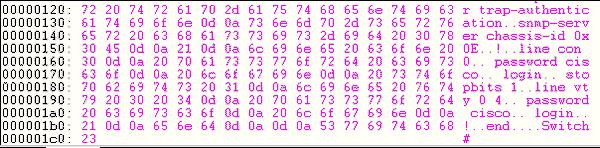

�W�j���g�Ǐ�1990������ڰlչ�������¼��g�����ѻ��W�Ϸ�ɢ���YԴ�ڞ��ЙC���w�����F�YԴ��ȫ�湲�����ЙC�f����ʹ�˂��܉�����ʹ���YԴ�����w����������@ȡ��Ϣ���YԴ����������Ӌ��C���惦�YԴ�������YԴ����Ϣ�YԴ��֪�R�YԴ�������YԴ�����͔����졢�W�j���������ȡ� ��ǰ�Ļ��Wֻ������Ϣ�������W�j�t���J���ǻ��W�lչ�ĵ����A�Ρ� �҂��о�һЩ������������������ΰl���Լ����ֹͣ���A���������Ҍ����������ɷN�漰�Ȳ������ķ����������ڽM���Ȳ��l��Ĺ�������Ȼ���о��漰�ⲿ�����ăɷN������ �Ȳ����� ʾ�����đѲ��M�Ĺ͆T Jane�ѽ������������²�����һ������֮�㡣�����ú��磬�ߵú�����������Ո���D����˾����һ�����T�����}���Ǖr�]�п�λ�ӡ����ς��£�������ȫ���������l�F Cisco·������UNIX�������ϵĵ�䛇Lԇ�Ĕ����д�����ӡ������F��CiscoSecure ACS�����Կ��Ԍ��Lԇ�M�Ќ�Ӌ�����l�F�����ֳ��F������3�c犡� ���a���ˑ��ɣ�������һ����ȫ���������������ڛ]���C������r�µ�ָ̎�C�� һ������İ�ȫ�������������о����}���֡����l�F�������Ը��֣����ҳ��F��Jane �������g������������ɵ����΄�֮�����հ�С�M����֮ǰ������һ��С�r�ĕr�g�W������x���������Q��Ոҹ�ཛ��ҹ���O�� Jane���������ڵć��ܱO��֮�����l�F�����ѽ�ֹͣ�ˡ����đ��������_�ġ�����Janeԇ�D��䛵�Cisco·������UNIX�������С� һ������İ�ȫ������߀��Ҫʹ��һ�N�õČ�Ӌ���ߣ���Tacacs+����ӛ䛹�����Tacacs+�����T��CiscoSecure ACS֮đ��ó�����ʹ�õąf�h��ԓ�f�h�����ڙࣨAuthorization������Ӌ���ԣ�Accountability�����J�C��Authentication�������Q AAA��������������ڙ࣬�t��Ҫ��Ո���L�������M���ڙ����L��ϵ�y������������J�C���t��Ҫ���L���YԴ���Ñ��M���J�C����C�����Ƿ����L���ę����͙��ޡ����ͬ�r���ڙ���J�C���l��ʲô�أ�����횾��п�Ӌ���ġ��Ϊ�Ӌ���䛔�ͨ�^���ƹ����߱��ֿ�Ӌ���ġ����J�C�����ڙ࣬�Ķ���Q���S���ܴa�ƽ↖�}�� �������Ҍ��o��һ���ϵģ����ԏV��ʹ�õģ�����ʾ���������ھW����̽�ܴa���������о�һ�¾W�j���ܵ�Cisco·�����ͽ��Q�C����α���˾�е�Help Desk���g�ˆT�ƽ�ġ� ʾ����Help Desk���g�ˆT ��K��һ���Oҕ�����@��Tommy���x�_һ�gС�侀���r���ֱ��²���ijЩ�|���������ڟo�ˈ��Gʧ�κΖ|�����o���C��Tommy����ʲô�e����Help Desk����ԃ��Tommy��ʲô���F���侀���r�����f�`���侀����������Ϣ�ҡ� ��˾��ȫ����Erika��������ؓ؟��ǰ�ȫ���T�l�ύ�Ĉ�档����֪��Tommy���侀����ʲô�����Ҍ�Tommy��Help Desk �����Ļش�е����ɡ��z���侀���r�����l�F������һ���侀���ϴ���һ�������µĽӾ���|�Լ�һ���յļ������˿ڡ���������|���ȥ�r���·��߀�Dz������@��ζ���@��һ�����˿ڡ���|����TVelcro������������|�����R��������һ�𡣑{��Erika ���꽛��Լ�����ȫ���õ����J���R�����_�е�֪���l����ʲô�� Erika���OTommy ��δ���l�F����r����Pӛ����X�������侀���������п��܌��Ҽ������ϵ�һ�����˿ڣ�Ȼ����ϰ��b�˰���̽���ĹPӛ����X��ԓ��̽�����Բ����x���ʰȡ�W���ϵ�ͨ�������Ժ�������ȡ������X�����Oҕ�����������ڱ��沶�ļ����ûؼ��M�з����� ʹ�ù�˾�İ�ȫ�ƶȣ����ҵ�Tommy���f�������зǷ��M�빫˾�Ă���ؔ�a����Pӛ����X��������X������Ҫ�M�Йz�顣����Tommy����ԓ�������ĹPӛ����X�����Ԍ������o��Erika�����^�м��z�飬Erika�l�F�����и�ۙ�g�a����D1����ʾ��  �D1 ʹ�Åf�h���������@��telnetͨ���� ���^��Sniffer Pro������ʮ���M�ƴ���ć���z�飬�ڈD2�еĴ������߅�������@ʾ��ASCII���������B�ӵ��侀���Ľ��Q�C�r��Tommyͨ�^telnet��Ԓ�B�����\�����á����� telnet�f�h�Dz���ȫ����ͨ�^���İl�ͣ����Ժ��������ܴa��cisco����  �D2 ���Ĕ�����ASCII�g�a �@��������İ�ȫ��ԭ�t֮һ����Ҫʹ�îaƷ���Q�����ܴa�����oՓԭ�t��λ�������ֵ���߀�ǽ��������@������ ������Ոע��ijЩ�ⲿ���{�� �W�j����������������Խ��Խ����Ñ��������У�������ˣ��W�j�ij�������Ҳ���R��Խ��Խ�����Ŀ��D��Ӳ���ϡ�ܛ���ϡ����ؘ���......����헼��g����Ҫ�m�r���ݣ������lչ���@���ǾW�jѸ�������M���Ĵ����� |

��ܰ��ʾ��ϲ�g��վ��Ԓ��Ո�ղ�һ�±�վ��